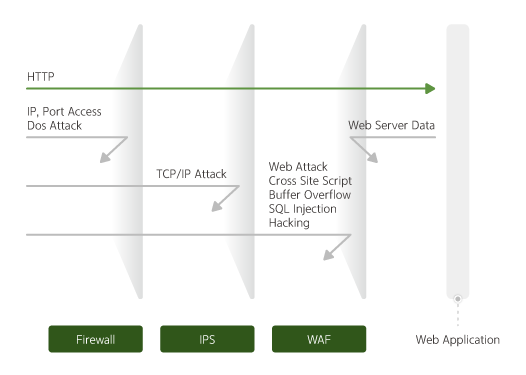

웹 애플리케이션 & API 보안 솔루션

Application Insight Web Application Firewall

디지털 비지니스 성장에 필요한 웹 애플리케이션과 API를

다양한 웹 기반 공격과 보안 취약점으로부터 방어합니다.

서비스 라인업

AIWAF

피지컬 어플라이언스형

AIWAF-VE

버추얼 어플라이언스형

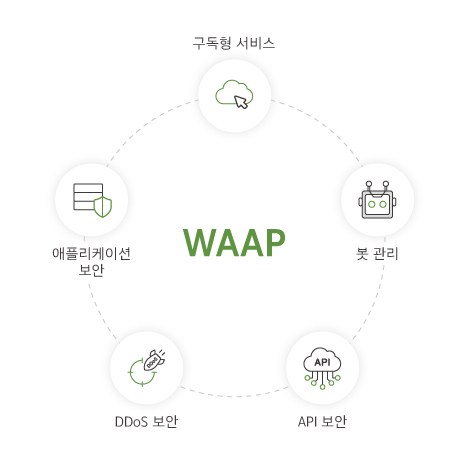

AIONCLOUD WAAP

클라우드 기반 플랫폼

서비스 개요

모니터랩의 WAF는

대한민국 최고 성능의 웹방화벽입니다

애플리케이션의 취약점을 이용한 공격은 날이 갈수록 더욱

다양하고 복잡해지고 있습니다. 서비스를 위해 항상 공개되어

있는 웹 서버는 여러 공격자의 대상이 되며, 침해사고 발생시

기업 이미지 실추 및 심각한 경제적 손실을 초래 합니다. 특히

웹서버는 기업의 중요한 데이터 베이스를 포함하고 있고 웹기반

서비스가 이뤄지는 중요 보안 영역이기 때문에 더욱 주의해야

합니다.

모니터랩의 웹방화벽은 웹 서버의 전방에 프록시로 배치되어 웹

서버로 향하는 모든 웹 트래픽을 검사하고 웹 애플리케이션과

API 취약점을 이용한 공격 및 비정상인 접근을 탐지하고

차단하는 대한민국 최고의 웹보안 솔루션입니다.

모니터랩의 웹방화벽은

애플리케이션과 API 모두를 방어합니다.

클라우드 사용의 증가와 함께 웹 애플리케이션과 API의 보안

문제가 드러나면서 이를 대상으로한 공격이 증가하고 있습니다.

모니터랩의 웹방화벽은 기존의 웹 보안 플랫폼에서 API 보안,

DDoS 방어,봇 관리 기능을 통합시킨 WAAP(Web Application &

API Protection)으로 진화하고 있습니다. 한층 더 강력해진

모니터랩의 웹방화벽을 통해 고도화된 사이버 위협으로부터

비즈니스 자산을 안전하게 보호하세요.

서비스 특징

안전한 비즈니스 운영이 가능합니다.

성능

애플리케이션 보안에 최적화된 AIOS와 세계 최고 수준의

프록시 기술을 바탕으로 강력한 보안 실현

기술력

특허기술인 Adapative Profiling 과 사이버 위협 인텔리전스

연동을 통해 알려지지 않은 위협 대응

편의성

다양한 운영 편의 기능과 직관적이고 상세한 레포트 및

탐지이벤트 제공

제품 구성

인라인, 리버스프록시 등 다양한 구성을 지원하며, 동일

스펙의 보안 솔루션을 Virtual APPLIANCE 타입으로 제공

웹을 통하는 모든 공격을 완벽하게 방어합니다.

모니터랩 AIWAF는 최고의 웹 애플리케이션 보안 기술을 통해 SQL Injection/XSS 등의 OWASP Top10 취약점을 비롯하여 Bot 및 DDoS Mitigation을 수행합니다.

Adaptive Profiling Technolgy는 자동화된 보안 규칙 생성 기술로서 웹 서버의 정상적인 Request 및 Response을 학습하여 Profile DB를 생성하고, 학습 데이터에 위배된 트랜잭션을 원천 차단하는 Self-Learning Profiling 기술 입니다. 또한, 사이버 위협 인텔리전스 플랫폼인 AILabs와 연동하여, 알려지지 않은 위협과 제로데이 공격을 선제적으로 대응합니다.

Adaptive Profiling Technolgy는 자동화된 보안 규칙 생성 기술로서 웹 서버의 정상적인 Request 및 Response을 학습하여 Profile DB를 생성하고, 학습 데이터에 위배된 트랜잭션을 원천 차단하는 Self-Learning Profiling 기술 입니다. 또한, 사이버 위협 인텔리전스 플랫폼인 AILabs와 연동하여, 알려지지 않은 위협과 제로데이 공격을 선제적으로 대응합니다.

AIWAF의 주요기능

시그니처 기반 공격 탐지

형상 기반 공격 탐지

프로파일링 기반 공격 탐지

임계치 기반 공격 탐지

정보 유출 탐지

JSON/XML/Web Socket

Bot Mitigation

DDoS Mitigation

API Security

웹 서버 헬스 체크 및 모니터링

Web Cache

완전한 사용자 경험을 보장 합니다.

Full Transparent Proxy 기반으로 기존 네트워크의 구성을 완전하게 유지 하며, 자체 개발 TCP Stack 기술을 통해 웹 서비스 응답속도를 단축하고 사용자 웹 서비스 경험을 개선 합니다.

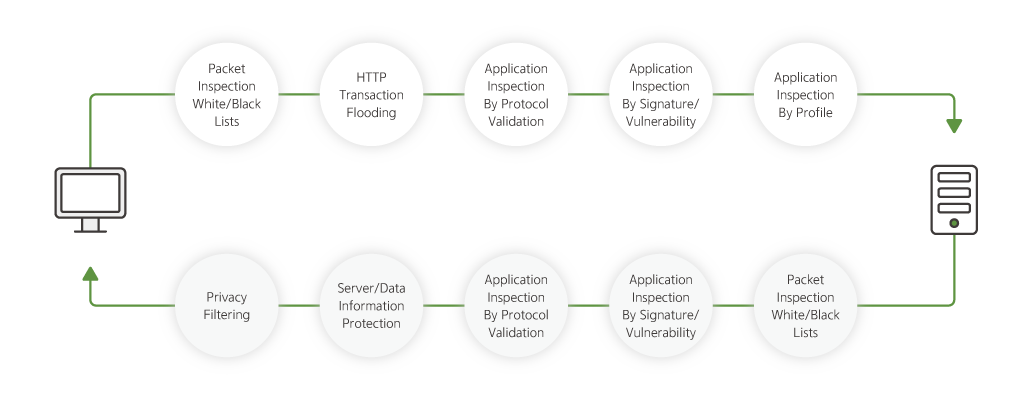

▲ AIWAF function process flow

직관적인 대시보드와 다양한 컨텐츠를 통해 한단계 향상된 보안 체계를 구축합니다.

편리하고 직관적인 인터페이스, 공격 및 이벤트에 대한 가시적인 레포트, 웹 서버 상태 모니터링 및 로드밸런싱 등 다양한 콘텐츠를 통해 웹 서비스에 대한 전반적인 현황을 한눈에 파악하고, 보안 위협을 사전에 제거 합니다.

복잡한 정책설정을 손쉽게 해결 합니다.

Web Application Firewall은 WEB과 관련된 전문적이고 숙련된 지식이 필요 합니다. 하지만 AIWAF는 정책 복사, 정책 동기화, 자동 백업/복구 등 다양한 정책 관련 편의 기능을 제공하여 운영자의 부담을 해소하고, 잘못된 정책설정으로 인한 장애 요소를 사전에 방지합니다.

4000여개 이상 기관의 앞서가는 선택, AIWAF

국내외 4000 여개 이상의 공공기관, 금융기관, 일반기업 등 다양한 레퍼런스가 확보된 솔루션 입니다. 국내 웹 방화벽 시장 점유율 1위 솔루션으로서, 수많은 BMT와 PoC를 통해 성능 및 기능을 검증하고 제1금융권과 가상화폐 거래소, 대형 공공기관 등에 공급되며 고객사를 확대해가고 있습니다.

X